Emoji-urile au devenit un limbaj universal, folosit zilnic de milioane de oameni pentru a transmite emoții și idei fără prea mult efort. Totuși, ceea ce pentru utilizatorii obișnuiți pare inocent, a devenit un instrument în arsenalul hackerilor și al actorilor malițioși din mediul online.

Evoluția comunicării în lumea hackerilor

În ultimii ani, comunicarea între infractorii cibernetici s-a mutat din forumurile clasice de pe dark web către platforme moderne precum Telegram și Discord. Aceste aplicații oferă mesagerie rapidă, criptată și, în multe cazuri, un grad ridicat de anonimat.

Această schimbare a dus la o transformare semnificativă a modului în care hackerii colaborează. Dacă în trecut discuțiile erau structurate și bazate pe text clar, astăzi comunicarea este mult mai dinamică, fragmentată și adaptată unui ritm alert. În acest context, emoji-urile au devenit un instrument ideal.

Emoji-urile – mai mult decât simple simboluri

În comunitățile online ilegale, emoji-urile nu sunt folosite doar pentru expresie, ci și ca un sistem de codificare a informațiilor. Ele pot transmite:

- intenții (de exemplu, lansarea unui atac)

- tipuri de activități (fraudă, malware, vânzare de date)

- statutul unei operațiuni (succes, eșec, în progres)

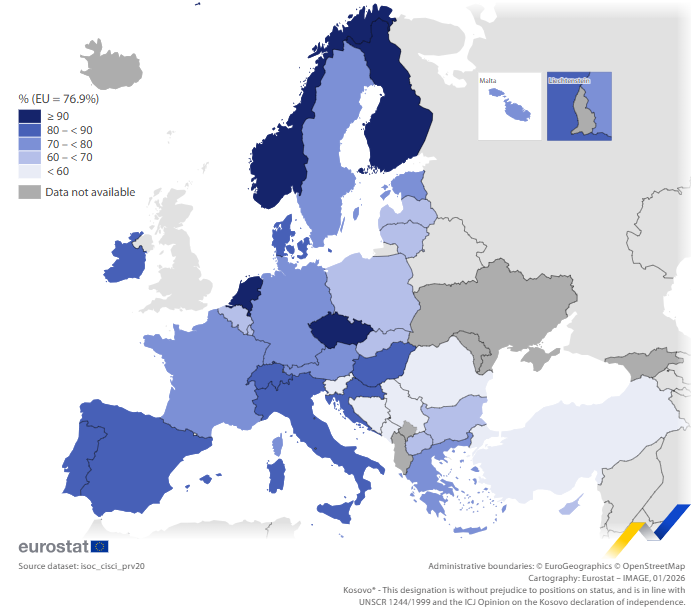

- tipul țintei (prin utilizarea steagurilor de țară).

Un simplu simbol poate înlocui fraze întregi, reducând timpul de comunicare și crescând eficiența colaborării între membrii grupurilor.

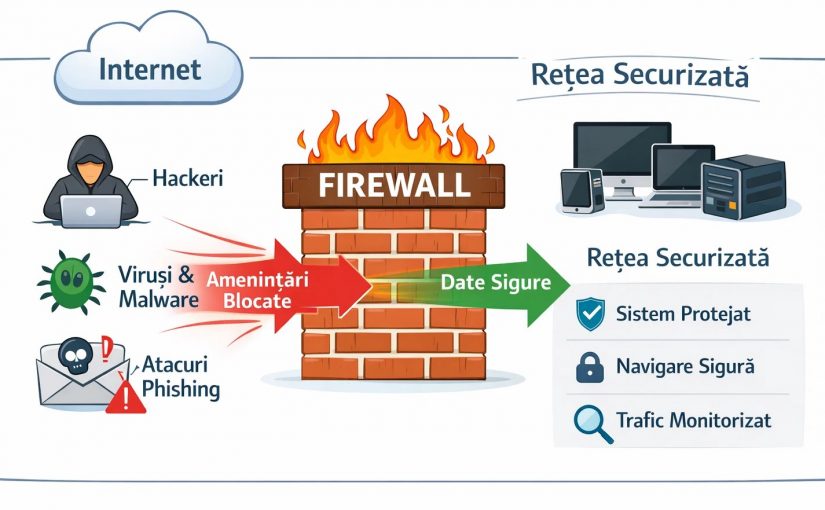

Cum ajută emoji-urile la evitarea detecției

Unul dintre cele mai importante avantaje ale folosirii emoji-urilor este capacitatea de a evita sistemele tradiționale de monitorizare. Majoritatea soluțiilor de securitate se bazează pe detectarea cuvintelor-cheie. Înlocuirea acestora cu simboluri vizuale face ca mesajele să devină mult mai greu de identificat.

De exemplu, în loc să scrie “card furat”, un hacker poate folosi un emoji reprezentând un card. Pentru un om, sensul poate fi clar în context, însă pentru un algoritm bazat pe text, mesajul poate părea inofensiv.

Această tehnică nu este nouă. Utilizatorii obișnuiți au folosit metode similare pentru a ocoli filtrele de conținut pe rețelele sociale. Diferența este că, în cazul hackerilor, scopul este mult mai periculos.

Emoji-urile ca limbaj operațional

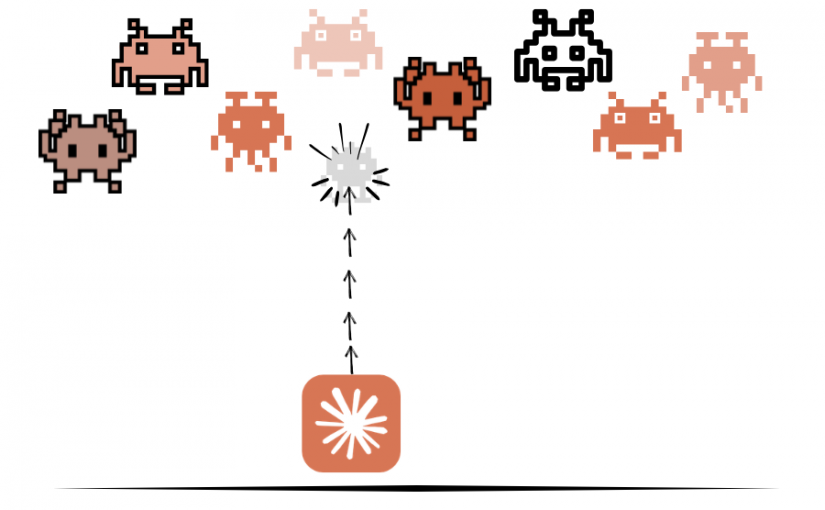

În unele cazuri, emoji-urile nu sunt doar simboluri, ci devin efectiv comenzi. Există exemple documentate în care grupuri de hackeri au folosit emoji-uri pentru a controla programe malware.

De exemplu:

- o cameră poate însemna capturarea unui screenshot

- focul poate indica exfiltrarea datelor

- un craniu poate semnala oprirea unui proces.

Această abordare transformă emoji-urile într-un adevărat protocol de comunicare, greu de detectat și extrem de eficient.

Ambiguitatea – un avantaj strategic

Un alt motiv pentru care emoji-urile sunt atât de utile în activități ilegale este ambiguitatea lor. Același simbol poate avea semnificații diferite în funcție de context. De exemplu: o cheie 🔑 poate însemna acces la conturi compromise dar într-o conversație normală poate însemna doar o cheie pierdută.

Această ambiguitate face dificilă interpretarea corectă a mesajelor, atât pentru sistemele automate, cât și pentru autorități.

“Dialectele” emoji și identificarea hackerilor

În timp, grupurile de hackeri dezvoltă propriile “dialecte” de emoji-uri, combinații și tipare specifice, care le definesc stilul de comunicare. Acestea pot deveni un indiciu valoros pentru experții în securitate cibernetică.

Chiar dacă hackerii își schimbă identitatea sau infrastructura, comportamentul lor, inclusiv modul în care folosesc emoji-urile, poate rămâne constant. Astfel, analiza acestor tipare poate ajuta la identificarea și urmărirea lor.

Ce înseamnă această tendință pentru securitatea cibernetică

Folosirea emoji-urilor de către hackeri reflectă dinamica criminalității cibernetice. Actorii malițioși devin din ce în ce mai organizați, eficienți și adaptați la noile tehnologii. Pentru specialiștii în securitate, acest lucru înseamnă că metodele tradiționale de detecție online nu mai sunt suficiente. Este nevoie de analiză contextuală și de monitorizarea contextului, nu doar a conținutului.

Pe măsură ce acest fenomen continuă să crească, este esențial ca, atât companiile, cât și utilizatorii obișnuiți să fie informați si să conștientizeze riscurile. Într-o lume în care “o imagine face cât o mie de cuvinte”, chiar si un simplu emoji poate însemna mult mai mult decât este aparent.

Sursa: technewsworld.com

PRODUSE RECOMANDATE