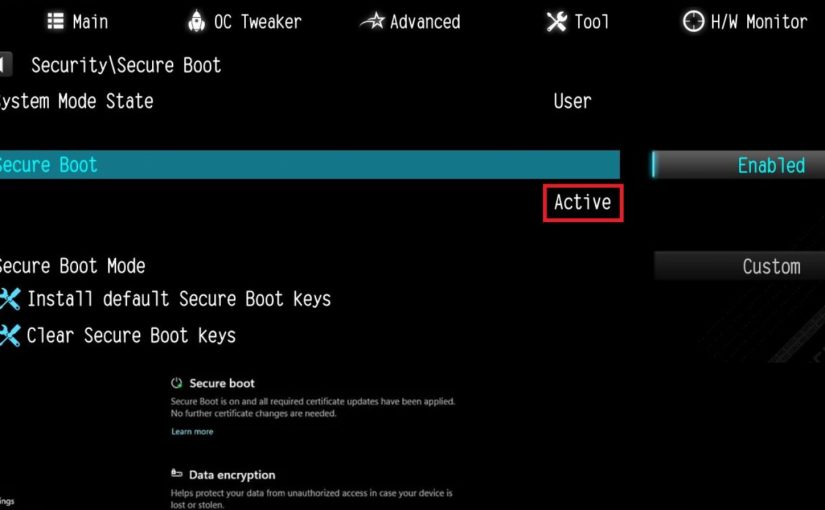

Securitatea sistemului de operare este mai importantă ca niciodată, iar Microsoft continuă să îmbunătățească protecția utilizatorilor de Windows 11 și Windows 10. Una dintre cele mai importante funcții de securitate este Secure Boot, un mecanism esențial care protejează calculatorul împotriva malware-ului de tip bootkit, o amenințare periculoasă care se activează chiar înainte ca sistemul de operare să pornească.

Ce este Secure Boot și de ce este important?

Secure Boot este o funcție integrată în firmware-ul sistemului (UEFI) care permite pornirea doar a componentelor software de încredere. Practic, aceasta blochează orice cod malițios care încearcă să ruleze la pornirea PC-ului. Spre deosebire de soluțiile antivirus obișnuite, aceasta protecție acționează înainte ca Windows să fie încărcat, oferind astfel un nivel suplimentar de protecție.

Această funcționalitate devine și mai importantă în contextul în care certificatele mai vechi Secure Boot urmează să expire în luna iunie. Dacă acestea nu sunt actualizate, sistemul tău poate deveni vulnerabil.

Noutăți: cum verifici statusul Secure Boot în Windows

Odată cu actualizările din luna aprilie (Patch Tuesday), Microsoft a introdus o metodă simplă și vizuală pentru a verifica starea funcției de securitate direct din sistem.

Cum accesezi informațiile:

- În Windows 11: Settings → Privacy & Security → Windows Security → Device Security

- În Windows 10: Settings → Update & Security → Windows Security → Device Security

După aceea, derulează până la secțiunea Secure Boot.

Semnificația culorilor

Microsoft a implementat un sistem de indicatori vizuali pentru a simplifica înțelegerea statusului:

- Verde – Sistemul este protejat, fără acțiuni necesare

- Galben – Există recomandări de securitate

- Roșu – Este necesară intervenție imediată.

Totuși, chiar dacă vezi culoarea verde, nu înseamnă automat că totul este perfect. Mesajul asociat iconiței oferă detalii suplimentare.

De exemplu:

- Un sistem poate afișa verde, dar să folosească certificate vechi care necesită actualizare

- Un sistem complet actualizat va confirma că toate certificatele necesare sunt instalate.

Cum actualizezi certificatele Secure Boot

Pentru a te asigura că PC-ul tău este complet protejat, trebuie să instalezi cele mai recente actualizări Windows.

Pași simpli:

- Accesează Windows Update din Settings

- Apasă pe “Check for updates”

- Instalează toate actualizările disponibile

- Repornește sistemul și verifică din nou Secure Boot

Actualizarea certificatelor este esențială deoarece, după expirarea celor vechi, funcția nu va mai putea proteja eficient sistemul.

Actualizările din aprilie

Pe lângă îmbunătățirile aduse acestei funcții, actualizările recente includ și un număr impresionant de remedieri de securitate:

- 164 vulnerabilități rezolvate

- 8 probleme critice

- 2 vulnerabilități de tip zero-day.

Aceste cifre evidențiază cât de important este să îți menții sistemul actualizat. Experții în securitate recomandă instalarea imediată a acestor patch-uri pentru a evita riscurile majore.

Secure Boot este o componentă esențială pentru securitatea PC-ului tău, iar actualizarea certificatelor nu este opțională – este o necesitate. Noile funcționalități introduse de Microsoft fac mai ușoară verificarea statusului, dar responsabilitatea finală rămâne la utilizator.

Dacă folosești Windows 10 sau Windows 11, asigură-te că ai instalat cele mai recente actualizări și verifică periodic statusul Secure Boot. Într-un peisaj digital tot mai periculos, prevenția este cea mai bună formă de protecție.

Sursa: microsoft.com

PRODUSE RECOMANDATE